- Microsoft detectó 8.300 millones de correos electrónicos de phishing en el primer trimestre de 2026

- Los atacantes prefieren los ataques basados en códigos QR

- El grupo PhaaS ha reducido el ataque después de la interrupción de Tycoon2FA, pero está realojando la infraestructura en otro lugar.

Microsoft ha advertido sobre un aumento del 146% en el phishing (quishing) de códigos QR a medida que los atacantes cambian de táctica para superar las defensas.

Estas cifras provienen del último informe Panorama de amenazas de correo electrónico de Microsoft, que se desarrolló después de analizar más de 8,3 mil millones de amenazas de phishing basadas en correo electrónico hasta el primer trimestre de 2026.

Además de cambios significativos en las tácticas, Microsoft también advirtió sobre un aumento en el compromiso del correo electrónico empresarial (BEC), páginas captcha para evitar la detección y cargas útiles maliciosas de phishing de certificados.

El artículo continúa a continuación.

8.300 millones de razones para aumentar tu seguridad

Si bien el volumen total de amenazas de phishing mensuales fluctuó entre enero y marzo, Microsoft notó un claro cambio de estrategia a lo largo del primer trimestre de 2026.

Los atacantes se han adaptado a la mejora de la seguridad de los defensores aumentando los ataques de phishing a través de códigos QR, y los ataques de phishing alcanzaron su punto máximo el año pasado.

Si bien las protecciones de seguridad basadas en escaneo pueden detectar rápidamente intentos comunes de phishing basados en texto, tienen dificultades para manejar códigos QR incrustados.

Además, el destinatario de un ataque basado en códigos QR podría escanear el código utilizando un dispositivo móvil, sacando a la víctima del entorno seguro de su estación de trabajo y evitando así las herramientas de seguridad empresarial, especialmente si utiliza un dispositivo móvil personal.

Los atacantes están cambiando de táctica en cuanto a cómo entregan códigos QR a sus víctimas. Si bien los archivos PDF fueron el método de entrega preferido durante el primer trimestre, en marzo se produjo un aumento del 336 % en los códigos QR enviados directamente al correo electrónico, sin necesidad de un archivo adjunto completo.

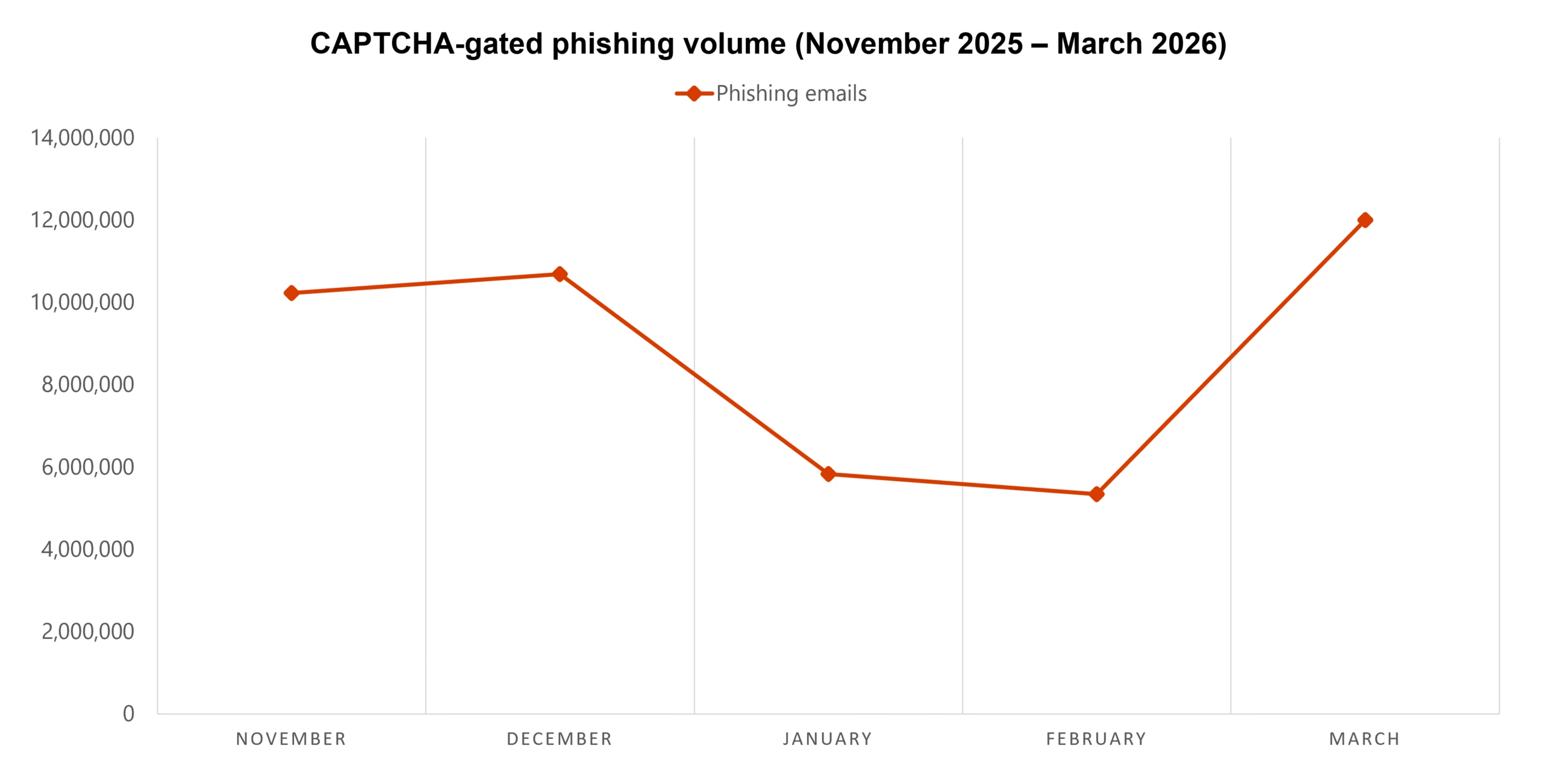

Microsoft registró una tendencia a la baja en los ataques basados en captcha en los dos primeros meses del primer trimestre, antes de explotar a más del 125% de los intentos en marzo.

Las páginas Captcha ayudan a los atacantes a evitar la detección al obligarlos a interactuar con la página antes de acceder a la carga útil final. En algunos casos, los atacantes utilizan páginas CAPTCHA para proporcionar cargas útiles para engañar a las víctimas haciéndoles creer que están validando el CAPTCHA, pero en lugar de eso copian y ejecutan comandos maliciosos.

Microsoft señala que los atacantes que utilizan el método CAPTCHA no parecen tener un único método de entrega preferido para las cargas útiles, y los grupos experimentan con el uso de archivos adjuntos HTML, archivos SVG, archivos PDF, archivos DOC/DOCX y URL incrustadas en correos electrónicos.

En marzo, el grupo de phishing como servicio (PhaaS) Tycoon2FA contribuyó a una marcada reducción del 15% en los ataques utilizando métodos elegidos por el grupo de disrupción conjunto Microsoft/Europol, pero es poco probable que la interrupción sea permanente ya que el grupo cambió su infraestructura para alojarla en un segundo dominio. Con ese fin, Microsoft ya ha visto que el 41% de todos los dominios Tycoon2FA utilizan el TLD .RU a partir de la última semana de marzo.

En cuanto a los correos electrónicos comerciales, Microsoft destacó que detectó 10,7 millones de amenazas de phishing dirigidas a correos electrónicos comerciales, y los atacantes mostraron una clara preferencia por los correos electrónicos de phishing basados en señuelos. Estos correos electrónicos suelen contener un mensaje sencillo como “¿Estás en tu escritorio?” Establecer una conversación con el destinatario antes de entregar la carga útil.

Los atacantes también están dejando de atacar los correos electrónicos comerciales con solicitudes de tarjetas de regalo y, en cambio, aprovechan la temporada de impuestos para enviar solicitudes de actualización de nómina, y este vector de ataque aumentó un 15% en febrero.

Para protegerse contra ataques de phishing, Microsoft recomienda seguir los siguientes pasos:

- Verifique la configuración de Exchange Online Protection y Microsoft Defender para Office 365 para asegurarse de que las configuraciones recomendadas estén activadas

- Proporcionar al personal formación sobre simulación de phishing

- Si usa Defender para Office 365, habilite la purga automática de hora cero (ZAP).

- Habilite vínculos seguros en Microsoft Defender para Office 365

- Habilite la protección de red Microsoft Defender para puntos finales

- Utilice autenticación multifactor (MFA) resistente al phishing, como claves FIDO2 o autenticación biométrica.

El mejor antivirus para todos los bolsillos

Siga TechRadar en Google News Y Agréganos como fuente preferida Recibe noticias, reseñas y opiniones de nuestros expertos en tu feed.