- Los investigadores han descubierto un nuevo y sofisticado kit de pesca.

- Bluekit ofrece phishing en un paquete de software como servicio

- Una campaña completa puede centralizarse, automatizarse y asistida por IA

BlueKit es un nuevo kit de phishing presentado por los investigadores de Varonis Threat Labs, quienes primero revisaron el kit para explorar sus capacidades.

El kit de phishing tiene una amplia gama de capacidades peligrosas, incluida la capacidad de hacerse pasar por más de 40 marcas conocidas, simulación de ubicación geográfica y un asistente de inteligencia artificial que lo guiará a través del ataque.

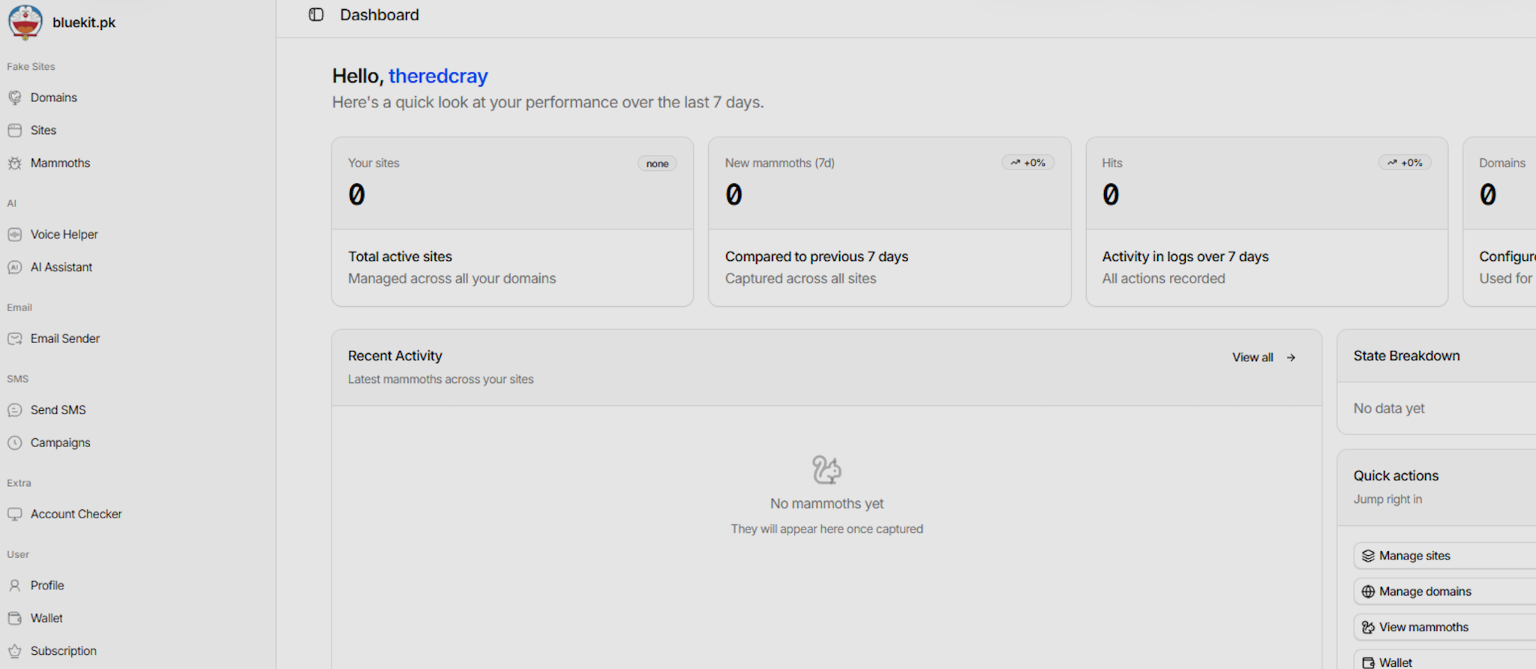

Bluekit es altamente profesional y ofrece un sofisticado panel todo en uno para que los atacantes lancen una campaña de phishing.

El artículo continúa a continuación.

Bluekit agiliza el cibercrimen

En lugar de ensamblar todos los componentes para ataques de phishing de diferentes proveedores, Bluekit funciona más como una plataforma de software como servicio, con un panel que centraliza y automatiza los flujos de trabajo de phishing, reduciendo significativamente la barrera de entrada para ataques de phishing potencialmente devastadores.

Bluekit gestiona el registro de dominio, el alojamiento de sitios y la filtración de datos en un solo panel y ofrece emulación de plataformas globales populares, incluidas iCloud, Apple ID, Gmail, Outlook, Hotmail, Yahoo, ProtonMail, GitHub, Twitter, Zoho, Zara y Ledger. Ofrecer una orientación tan amplia permite a los atacantes cambiar rápidamente entre objetivos, ejecutar campañas reconocibles pero localizadas e incluso lanzar ataques simultáneos.

La plataforma también integra la aplicación de mensajería Telegram para ofrecer alertas en tiempo real sobre retiros exitosos.

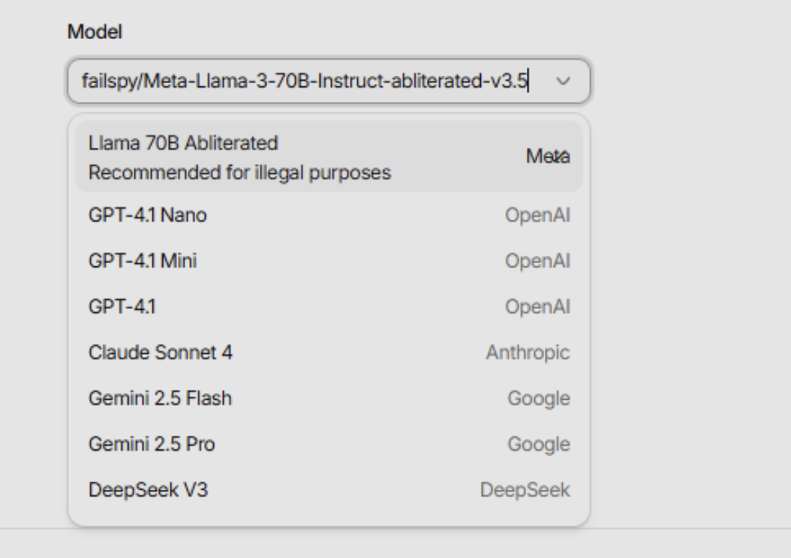

Varonis también exploró los asistentes de inteligencia artificial de la plataforma, que, según dicen, podrían ser posibles variantes con jailbreak de Llama, GPT-4.1, Sonnet 4, Gemini y DeepSeek. En las pruebas, el agente de IA pudo redactar correos electrónicos de phishing “esqueléticos” que necesitaban pocos ajustes para crear señuelos locales creíbles. Normalmente, un modelo oficial de IA rechaza cualquier intento de redactar un correo electrónico de phishing, pero el uso de la versión con jailbreak elimina estos obstáculos.

Para recopilar credenciales, BlueKit puede secuestrar sesiones y extraer cookies, lo que permite a un atacante eludir el protocolo de autenticación multifactor (MFA) utilizando una sesión de navegador activa robada para hacerse pasar por un usuario autenticado. La plataforma permite al atacante ver una transmisión en vivo de la pantalla del objetivo después de iniciar sesión y navegar a la página falsa.

Para que los ataques automatizados eviten la detección, BlueKit también incluye funciones que le permiten ocultarse para evitar herramientas de detección de bots y evitar comprobaciones analíticas al impedir el acceso a sitios que utilizan agentes de usuario sin cabeza, resolución sin cabeza, huellas dactilares incorrectas, servidores proxy y redes privadas virtuales (VPN). El acceso al dispositivo se puede filtrar solo para computadoras de escritorio o dispositivos móviles.

Para algunas plataformas, un inicio de sesión desde una ubicación inusual puede activar una alerta con pasos para proteger la cuenta del usuario. Para evitar estas notificaciones, las capacidades de suplantación de ubicación de BlueKit pueden mostrar el inicio de sesión desde una ubicación genérica.

Durante sus pruebas, los investigadores notaron que BlueKit se está actualizando activamente con nuevas características, expandiendo rápidamente sus capacidades y haciendo del kit una herramienta cada vez más poderosa para los atacantes. “El conjunto de funciones continúa evolucionando a medida que lo rastreamos, y si ese impulso continúa con una mayor adopción, BlueKit puede aparecer en futuras campañas”, dijeron los investigadores.

A medida que la IA reduce la barrera de entrada al ciberdelito, también lo hacen las plataformas de ataque todo en uno como BlueKit.

Para resistir mejor estas crecientes amenazas, las empresas deberían adoptar FIDO2 o claves de hardware para la autenticación, que a menudo verifican al usuario mediante autenticación biométrica a través de un dispositivo reconocido en un entorno previamente autenticado, lo que las hace mucho más resistentes a los intentos de inicio de sesión con ubicación falsificada. La formación de los empleados es una de las formas más eficaces de prevenir ataques de phishing. Al simular correos electrónicos de phishing habituales, los empleados están mucho más alerta y pueden identificar correos electrónicos sospechosos.

El mejor antivirus para todos los bolsillos

Siga TechRadar en Google News Y Agréganos como fuente preferida Recibe noticias, reseñas y opiniones de nuestros expertos en tu feed.