- 0APT amenaza con revelar la identidad de los operadores rivales de ransomware

- Las tácticas de doble extorsión pierden efectividad cuando se utilizan contra grupos cibercriminales

- Se encontraron credenciales de Crebit y datos de billetera en la muestra filtrada

El ecosistema de ransomware nunca se ha caracterizado por su confianza o cooperación, pero un nuevo conflicto ha llevado la guerra entre criminales a territorio inexplorado.

Un grupo de ciberdelincuencia llamado 0APT ha amenazado con revelar las identidades de las personas vinculadas a una operación de ransomware rival llamada Crybit.

En una publicación de blog filtrada, 0APT lanzó un ultimátum inusual a sus compañeros criminales. “Si el grupo no paga ni se comunica con nosotros, publicaremos sus fotografías de identidad, nombres, ubicaciones y más”, decía la publicación.

El artículo continúa a continuación.

Modelo de doble extorsión

La amenaza también incluye una oferta inesperada dirigida a las víctimas reales de Crybit: “Y si eres su víctima, contáctanos para desbloquear tus datos”.

0APT está utilizando un modelo de financiación dual que se basa en amenazas de daño a la reputación para presionar a las víctimas para que paguen el rescate.

Esa influencia se evapora casi por completo cuando el objetivo es otro grupo de ransomware, ya que las empresas criminales no tienen una reputación legítima de protección.

Los investigadores de ciberseguridad señalan que la táctica ha perdido en gran medida su fuerza en este contexto, pero 0APT procede siguiendo un manual de estrategias convencional.

El grupo filtró una pequeña muestra del presunto robo de datos de Cribit como señal de advertencia y amenazó con un volcado total si no se realizaba el pago.

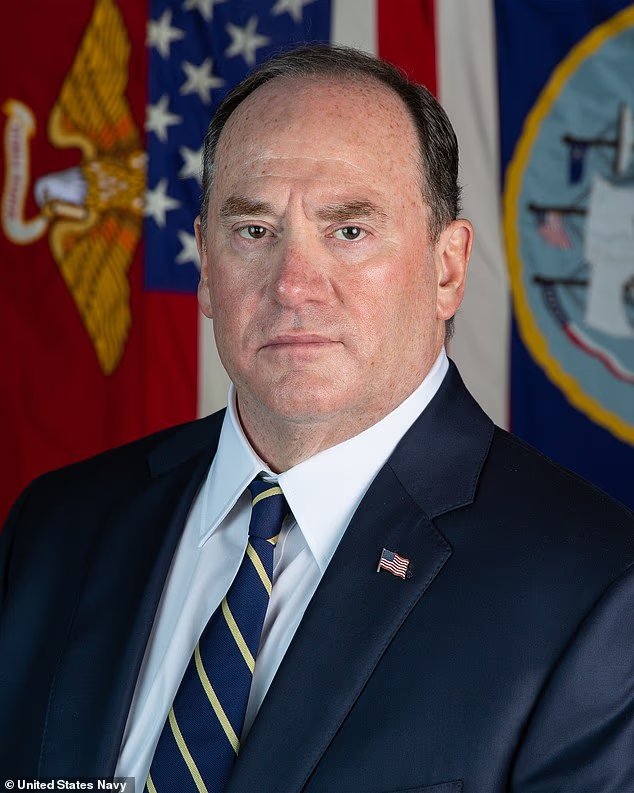

Eric Taylor, propietario de Barricade Cyber Solutions en Carolina del Sur, ya analizó una pequeña cantidad de archivos Cribit publicados por 0APT.

Su equipo descubrió certificados de texto plano pertenecientes a operadores y afiliados de Cribit, junto con cinco direcciones de billeteras de criptomonedas.

En particular, el equipo no encontró evidencia de un solo pago de rescate a Cribit, lo que sugiere que el grupo pudo haber tenido menos éxito de lo que afirma públicamente.

El sitio web de Crybit está actualmente fuera de línea, reemplazado por una página de inicio que dice: “Todo volverá a funcionar pronto. Nos disculpamos por las molestias. Lamentamos las molestias”.

Estas rivalidades internas no carecen totalmente de precedentes. En 2025, un grupo llamado DragonForce ataca a los grupos rivales Blacklock y Mamona, desfigurando sus sitios web y filtrando comunicaciones internas.

Al parecer, Dragonforce también se hizo cargo y cerró las operaciones del ex capo del ransomware Ransomhub en abril del año pasado después de una pelea de un mes.

La firma de seguridad Halcyon señaló que 0APT muestra “una amenaza legítima” y “profundidad técnica creíble”, aunque dentro de sus primeras 48 horas, el grupo publicó una lista de cientos de víctimas que casi con certeza contenía afirmaciones infladas.

Para las empresas cifradas por Crypto, el conflicto actual crea una oportunidad inusual.

Las víctimas deben asegurarse de guardar los registros de su firewall y los datos del tráfico de la red, ya que pueden contener evidencia de un ataque.

Aunque 0APT parece ofrecer una salida a las víctimas de Crybit, se debe tener precaución ya que el primero sigue siendo un cibercriminal.

Aún no se ha demostrado si 0APT realmente posee la clave de descifrado para las víctimas de Krybit, y confiar en que un grupo criminal lo rescate de otro conlleva riesgos obvios.

La situación es extraordinaria, pero la ruta más segura para cualquier víctima sigue siendo confiar en defensores profesionales en lugar de atacantes rivales.

a través de Registro

Siga TechRadar en Google News Y Agréganos como fuente preferida Recibe noticias, reseñas y opiniones de nuestros expertos en tu feed.