- Los atacantes están secuestrando credenciales expuestas de AWS para enviar correos electrónicos de phishing a gran escala a través de Amazon SES

- Los mensajes maliciosos eluden las comprobaciones SPF, DKIM y DMARC y llegan directamente a la bandeja de entrada

- Los investigadores advierten que la tendencia está creciendo y exigen prácticas de IAM y gestión de claves más estrictas.

Se está abusando de Amazon Simple Email Service (SES) para lanzar un “enorme volumen” de ataques de phishing que fácilmente eluden las defensas actuales y exponen a las víctimas al robo de credenciales e identidad.

Los investigadores de seguridad Kaspersky hicieron sonar la alarma en un nuevo informe que señalaba: “En particular, recientemente hemos notado un aumento en los ataques de phishing que explotan Amazon SES”.

Los atacantes comienzan robando las credenciales de AWS expuestas. Utilizando TruffleHog (o una utilidad similar), escanean repositorios de GitHub, archivos .ENV, imágenes de Docker, copias de seguridad y depósitos S3 de acceso público, en busca de credenciales de inicio de sesión para Amazon Web Services.

El artículo continúa a continuación.

Todos los controles pasaron

Una vez encontrada, analizan los permisos y las capacidades de entrega de correo electrónico: “Después de verificar los permisos de la clave y los límites de envío de correo electrónico, los atacantes están equipados para difundir una gran cantidad de mensajes de phishing”, dice Kaspersky.

Los mensajes están cuidadosamente elaborados, tienen plantillas HTML personalizadas que imitan servicios legítimos y flujos de inicio de sesión muy realistas. Los temas varían desde documentos DocuSign falsos hasta campañas de compromiso de correo electrónico empresarial (BEC).

Al ser un servicio legítimo en sí mismo, Amazon SES permite que los correos electrónicos de los atacantes superen controles de autenticación como los protocolos SPF, DKIM y DMARC, entregando mensajes maliciosos directamente a las bandejas de entrada de las personas. Además, el bloqueo por IP tampoco funciona, ya que prohibirá todos los correos electrónicos de Amazon SES.

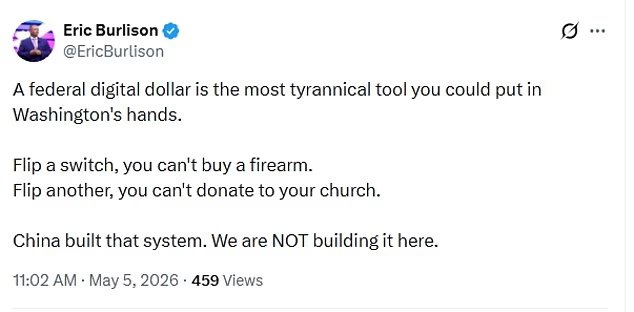

“El phishing a través de Amazon SES está pasando de incidentes aislados a una tendencia constante”, advirtió Kaspersky. “Al convertir este servicio en un arma, los atacantes evitan intentar construir dominios sospechosos e infraestructura de correo desde cero. En cambio, secuestran las claves de acceso existentes para obtener la capacidad de destruir miles de correos electrónicos de phishing”.

Para minimizar el riesgo, Kaspersky recomienda que los usuarios implementen la política de privilegios mínimos al configurar el acceso a IAM. Recomiendan convertir claves de acceso de IAM a roles y habilitar la autenticación multifactor al configurar AWS.

Se deben configurar restricciones de acceso basadas en IP, así como la rotación automática de claves. Finalmente, los usuarios deben utilizar AWS KEY Management Service para cifrar datos y administrar claves desde una ubicación centralizada.

El mejor antivirus para todos los bolsillos

Siga TechRadar en Google News Y Agréganos como fuente preferida Recibe noticias, reseñas y opiniones de nuestros expertos en tu feed.