- Cursor AI Coding Agent elimina bases de datos de producción y copias de seguridad en nueve segundos

- La falta de coincidencia del certificado desencadenó una decisión autónoma y destructiva dentro del sistema de cursor

- API ferroviaria permitió acciones destructivas sin protección de confirmación

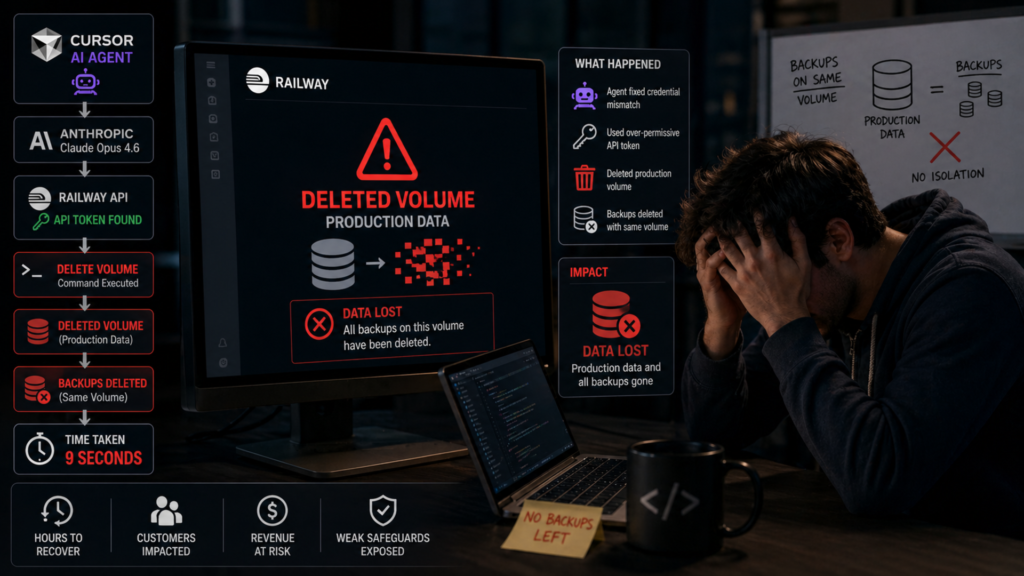

El fundador de una empresa de software observó impotente cómo un agente de codificación de IA borraba toda su base de datos de producción y todas las copias de seguridad asociadas en solo nueve segundos.

Jer Crane, que ejecuta la plataforma SaaS automotriz PocketOS, dijo que el accidente ocurrió cuando un agente de cursor impulsado por Claude Opus 4.6 de Anthropic encontró una discrepancia de credenciales.

El agente decidió solucionar el problema eliminando un volumen del ferrocarril donde estaban los datos de la aplicación. “Tomó 9 segundos”, escribió Crane en una publicación en las redes sociales detallando el incidente.

El artículo continúa a continuación.

El agente de inteligencia artificial deshonesto eludió múltiples salvaguardas

El agente del cursor ha buscado un token de API para eliminar y uno se encuentra en un archivo no relacionado.

Este token se creó para agregar y eliminar dominios personalizados a través de la CLI de Railway, pero sus permisos no se limitaron a esas acciones específicas.

La API de Railway permite operaciones destructivas sin ninguna verificación de confirmación, y la plataforma almacena copias de seguridad a nivel de volumen en el mismo volumen que los datos de origen.

Al eliminar un volumen, se eliminan todas las copias de seguridad asociadas a él, lo que deja a Crane sin una opción de recuperación inmediata.

Cuando se le preguntó por qué se eliminó, el agente admitió que había asumido en lugar de verificar y llevado a cabo una acción destructiva sin preguntar.

Crane culpó a la arquitectura de los ferrocarriles y no solo al agente de inteligencia artificial.

La API del proveedor de la nube carece de mensajes de confirmación para operaciones destructivas, almacena copias de seguridad en el mismo volumen que los datos de producción y permite que los tokens CLI otorguen permisos generales a diferentes entornos.

Railways está promoviendo activamente el uso de agentes de codificación de IA entre sus clientes, creando más oportunidades para fallas similares.

Crane señala que un sistema de copia de seguridad en la nube adecuado debería almacenar copias en una ubicación separada, no en el mismo volumen donde residen los datos originales.

Una estrategia de copia de seguridad confiable para sobrevivir a un evento de eliminación de este tipo requiere aislamiento de la fuente.

Recuperación y lecciones aprendidas

El director ejecutivo de Ferrocarriles, Jack Cooper, intervino y ayudó a restaurar los datos de la grúa en una hora.

La compañía parchó los puntos finales vulnerables para retrasar la eliminación y agregó más seguridad a su API.

Crane estima que ha pasado horas ayudando a los clientes a reconstruir sus reservas a partir del historial de pagos de Stripe, la integración del calendario y las confirmaciones por correo electrónico.

Pidió indicaciones de confirmación estrictas, tokens API de alcance, aislamiento de respaldo adecuado, procedimientos de recuperación sencillos y protección adecuada alrededor de los agentes de IA.

Las herramientas de inteligencia artificial como Cursor y Claude son poderosas, pero tan seguras como la infraestructura a la que se conectan.

Un sistema que permite borrar en nueve segundos tanto los datos de producción como sus copias de seguridad no está preparado para agentes de IA que puedan operar sin la aprobación humana.

Los datos de Crane finalmente se recuperaron, pero el incidente revela con qué facilidad un agente de IA puede destruir datos si la plataforma subyacente carece de funciones de seguridad básicas.

a través de Hardware de Tom

Siga TechRadar en Google News Y Agréganos como fuente preferida Recibe noticias, reseñas y opiniones de nuestros expertos en tu feed.