En un evento reciente de la industria, pasé tiempo con un grupo de líderes de seguridad de alto nivel reflexionando sobre el año pasado. Lo que destacó no fue la discusión de un único acontecimiento importante, sino una sensación compartida de presión operativa sostenida.

No hubo violaciones definidas. Ningún apagón. En cambio, hubo un ritmo constante de actividad: denegación distribuida de tráfico de servicio en el borde de la red, volúmenes elevados de consultas de DNS, amenazas persistentes dirigidas a flujos de autenticación y API. Nada de esto es catastrófico por sí solo.

El artículo continúa a continuación.

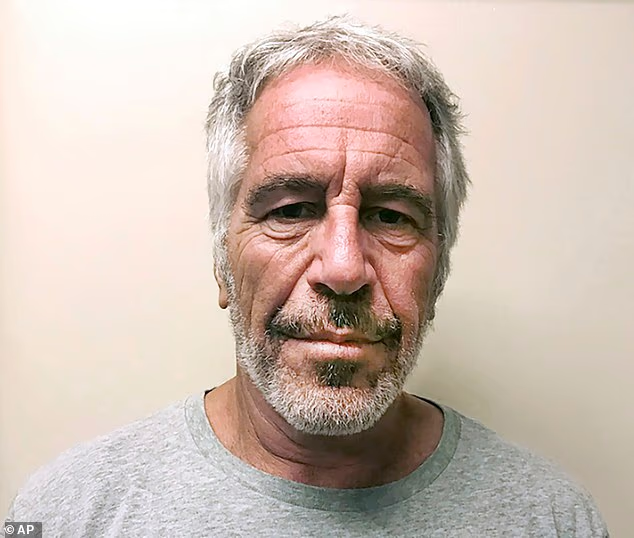

Director de confianza de Digicart.

El consenso de ese grupo quedó claro de que ya no son los picos los que definen el panorama de amenazas, sino la paciente persistencia que ahora exhiben los ciberdelincuentes.

Investigaciones recientes han dejado claro que los atacantes prefieren campañas coordinadas que combinen ataques volumétricos, recuperación automatizada y abuso de la capa de aplicaciones durante períodos prolongados. Las tensiones geopolíticas globales contribuyen a una mayor inestabilidad en la superficie de la invasión.

Este cambio tiene profundas implicaciones no sólo para la arquitectura tecnológica, sino también para la gobernanza y la responsabilidad regulatoria.

Campañas sostenibles de Spike

Los ataques DDoS están nuevamente avanzando hacia el territorio de varios terabits, impulsados por sofisticadas botnets e infraestructura distribuida globalmente. Sin embargo, el ancho de banda por sí solo no define las amenazas modernas.

Las campañas ahora combinan tráfico volumétrico con tácticas más lentas y específicas, como abuso de API, relleno de credenciales y sondeo automatizado de terminales. Incluso cuando el tráfico pico disminuye, a menudo continúan niveles más bajos de recuperación.

El objetivo no es sólo la obstrucción, sino el descubrimiento. Es posible mitigar un pico durante unas horas. Mantener una postura defensiva día tras día introduce fatiga operativa y aumenta la probabilidad de supervisión. Los sistemas diseñados para la tolerancia al estallido pueden tener dificultades bajo cargas prolongadas.

Además, las agencias reguladoras están observando de cerca cómo se manejan estos eventos. Según la Ley de Resiliencia Operacional Digital (DORA) de la UE, las organizaciones deben demostrar la capacidad de resistir interrupciones severas pero razonables y continuar operando servicios críticos.

NIS2 amplía la responsabilidad entre entidades esenciales y críticas, aumentando las expectativas en torno a la gestión de riesgos y la gestión de incidentes. Y, en el Reino Unido, los marcos de resiliencia operativa exigen que las empresas identifiquen servicios comerciales críticos y demuestren que pueden permanecer resilientes bajo estrés.

Por lo tanto, el énfasis de los CISO y los profesionales de seguridad está pasando de la respuesta a incidentes a la resiliencia estática. En ese sentido, la defensa DDoS ya no es una medida de control perimetral independiente, sino más bien la primera capa de un modelo de resiliencia más amplio.

DNS: capa de control operativo

Explotar el tráfico es sólo una parte de la ecuación. Las solicitudes aún deben enrutarse de manera correcta y confiable. Esta es una importante capa de control operativo en DNS y un área que a menudo se olvida. Pero la reciente interrupción ha hecho que la importancia del DNS pase a primer plano en nuestras mentes.

En el cuarto trimestre, vimos un aumento significativo en la presión estática sobre la infraestructura DNS global. Estos incluyen inundaciones volumétricas de consultas, ataques aleatorios de subdominios diseñados para eludir la validación y patrones de solicitudes con formato incorrecto destinados a degradar el rendimiento del solucionador.

Al mismo tiempo, las técnicas de túnel DNS permiten mezclar el tráfico de comando y control con consultas legítimas.

Si la latencia del DNS aumenta o los servidores autorizados se vuelven inestables, los resultados son inmediatos. El punto final de la aplicación no se resuelve y el servicio de autenticación se detiene. Las plataformas en la nube se vuelven inaccesibles. Desde la perspectiva del cliente, la distinción entre disrupción provocada por ataques y vulnerabilidad de la infraestructura es irrelevante.

Sin embargo, el DNS a menudo todavía está diseñado para la disponibilidad en condiciones normales en lugar del rendimiento bajo estrés adverso.

A medida que los reguladores tanto del Reino Unido como de la UE se centran cada vez más en el riesgo sistémico y las dependencias de terceros, la resiliencia del DNS se convierte en una preocupación más técnica. Es un elemento fundamental de la continuidad operativa.

Además, no debemos olvidar a los consumidores a los que sirven muchas organizaciones. Si se produce una interrupción y se reduce el acceso a los servicios cotidianos, se produce una pérdida de reputación e ingresos, además de sanciones financieras.

Modernización de PKI y capas de confianza

Sin embargo, la disponibilidad es sólo una dimensión de la resiliencia, ya que la integridad y la confianza la acompañan. DNS funciona junto con la infraestructura de clave pública.

Los certificados autentican servicios, habilitan sesiones cifradas y respaldan la identidad digital. Si los certificados caducan inesperadamente, las claves se administran mal o los valores criptográficos quedan obsoletos, los servicios fallan y se pierde la confianza.

A medida que la infraestructura se vuelve más distribuida y las cargas de trabajo se vuelven más transitorias, el volumen de certificados crece exponencialmente. Los procesos manuales del ciclo de vida que alguna vez fueron suficientes pueden convertirse en puntos únicos ocultos de falla. Un certificado no administrado puede crear una interrupción que no se puede distinguir de un evento de denegación de servicio.

Por tanto, modernizar la PKI no se trata sólo de eficiencia. Se trata de agilidad criptográfica, gestión automatizada del ciclo de vida de los certificados y visibilidad clara de las dependencias de confianza.

Esto garantiza que el nivel de confianza se mantenga sólido a medida que la infraestructura escala y las amenazas evolucionan. Si la mitigación de DDoS proporciona la capa de resiliencia, el DNS proporciona la capa de enrutamiento. PKI proporciona niveles de confianza. Cada uno depende del otro.

Resiliencia y confianza por diseño

Ahora que la presión cibernética sostenida es una característica estructural de la economía digital, los líderes en ciberseguridad deberían considerar un ataque DDoS de varios terabits como un escenario base creíble.

Se debe probar el comportamiento de la infraestructura DNS según el patrón de consulta del adversario. Los procesos de gestión de certificados y claves deben evaluarse con el mismo rigor que los controles de red.

Pero la arquitectura por sí sola no es suficiente.

Las juntas directivas y los reguladores ya no se preguntan si los ataques se pueden prevenir por completo. Se preguntan si los servicios críticos pueden permanecer disponibles, seguros y confiables bajo una presión constante.

Esto requiere propiedad ejecutiva de la resiliencia, transparencia en torno a la tolerancia al impacto e inversión en la infraestructura que sustenta tanto la disponibilidad como la integridad.

La era de los ciberincidentes de corta duración se está desvaneciendo. En su lugar hay un paisaje definido por la coordinación, la persistencia y la escala. Estar en línea es esencial y ser digno de confianza no es negociable. Construir una infraestructura que pueda hacer ambas cosas, sin reducir el estrés, se está convirtiendo rápidamente en el desafío definitorio de la resiliencia digital.

Hemos presentado el mejor software de cifrado.

Este artículo se creó como parte del canal Expert Insights de TechRadarPro, donde destacamos las mejores y más brillantes mentes de la industria tecnológica actual. Las opiniones expresadas aquí son las del autor y no necesariamente las de TechRadarPro o Future plc. Si está interesado en contribuir, obtenga más información aquí: