- Investigadores de California utilizaron la vista previa de Mythos de Anthropic para encadenar dos errores y trucos a un exploit del kernel de macOS en el Apple M5

- El exploit evita la nueva aplicación de integridad de la memoria de Apple, Apple logra Root Shell en cinco días a pesar de años de inversión

- Attack destaca el poder de los mitos para sacar a la luz defectos desconocidos; Según se informa, Apple está trabajando en una solución

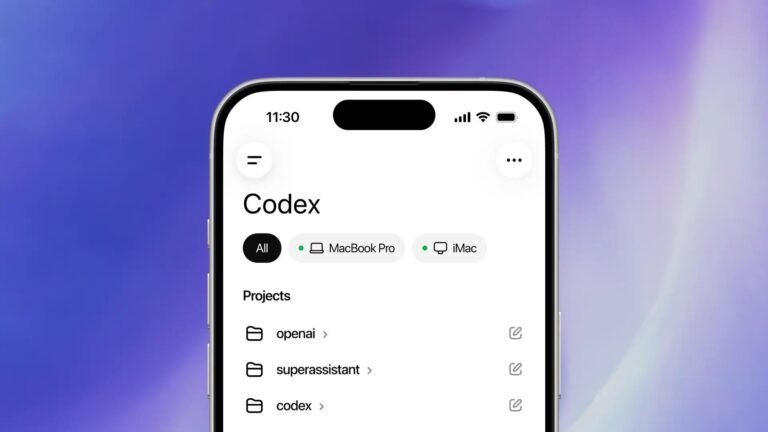

El investigador de ciberseguridad Califf explicó cómo utilizaron la (ahora) famosa herramienta de inteligencia artificial Mythos Preview de Anthropic para crear un exploit de corrupción de memoria del kernel de macOS que funcione en el nuevo silicio M5 de Apple, advirtiendo que su trabajo es “un vistazo de lo que está por venir” para el hardware y el software que fue “desarrollado antes de Mythos Preview”.

En septiembre de 2025, Apple introdujo una nueva función de seguridad diseñada para bloquear técnicas de piratería que explotan fallas de memoria del software.

Conocida como Memory Integrity Enforcement (MIE), la función utiliza comprobaciones de memoria a nivel de hardware para evitar que códigos maliciosos accedan a datos que no deberían. Fue lanzado junto con la línea iPhone 17 y los nuevos chips A19.

El modelo de ejecución persiste

En abril de 2026, Anthropic permitió que un puñado de empresas de tecnología, incluida California, accedieran a la vista previa de Mythos, para poder tener una ventaja sobre todos los demás y proteger sus entornos.

La empresa afirmó que Mythos era capaz de exponer vulnerabilidades desconocidas y crear exploits y que era demasiado peligroso para revelarlo al público en general.

Calif Mythos solía vincular “dos errores y algunos trucos para corromper la memoria de la Mac y luego obtener acceso a partes del dispositivo a las que no debería ser accesible”. Al comentar sobre sus hallazgos, el equipo de California dijo que Apple gastó cinco años y “probablemente miles de millones” de dólares en desarrollar el MIE, mientras que pudieron descomponerlo en cinco días.

“El exploit es una cadena de escalada de privilegios locales del kernel de solo datos dirigida a macOS 26.4.1 (25E253)”, dijo Califf en una publicación de Substack. “Empieza con un usuario local sin privilegios, utiliza sólo llamadas normales al sistema y termina con un shell raíz. La ruta de implementación implica dos vulnerabilidades y varios trucos, apuntando al hardware M5 básico con el kernel MIE habilitado”.

Aparentemente, Apple está trabajando actualmente en una solución. Probablemente también esté usando Mythos.

El mejor antivirus para todos los bolsillos

Siga TechRadar en Google News Y Agréguenos como fuente preferida Recibe noticias, reseñas y opiniones de nuestros expertos en tu feed.