- Un ataque DDoS sostenido interrumpió las instalaciones y actualizaciones de Ubuntu y la infraestructura web de Canonical

- La interrupción duró casi un día completo y afectó a las API de seguridad y a varios sitios web.

- Un grupo hacktivista iraquí se atribuyó la responsabilidad y utilizó un servicio de arranque para llevar a cabo el ataque.

Canonical, la compañía detrás de la popular distribución de Linux, también se vio afectada después de que los usuarios se quejaran de no poder instalar o actualizar Ubuntu después de un ataque de denegación de servicio distribuido (DDoS) por parte de hacktivistas iraquíes.

“La infraestructura web de Canonical está bajo un ataque transfronterizo sostenido y estamos trabajando para abordarlo. Proporcionaremos más información a través de nuestros canales oficiales lo antes posible”, dijo la compañía en ese momento.

Al discutir el ataque en el foro no oficial de Ubuntu, los miembros de la comunidad confirmaron que la API de seguridad de la distribución se vio afectada, así como varios sitios web. Las actualizaciones y las instalaciones del sistema tampoco estaban disponibles en ese momento.

El artículo continúa a continuación.

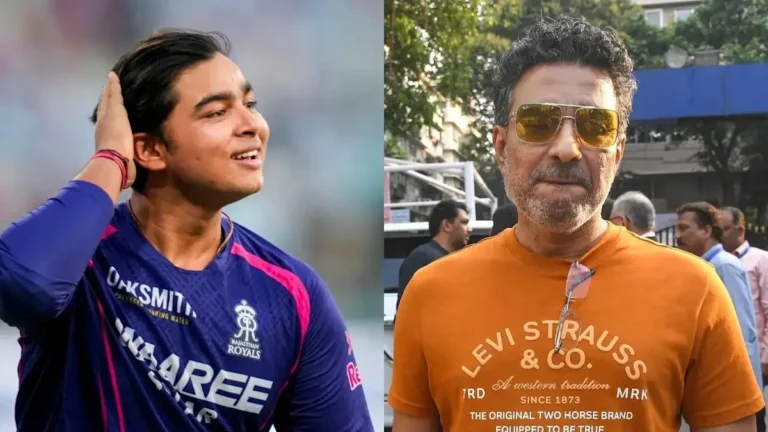

Equipo 313 de Resistencia Cibernética Islámica en Irak

Un grupo llamado Equipo 313 de Resistencia Cibernética Islámica en Irak se atribuyó la responsabilidad del ataque. En un canal de Telegram, el grupo dijo que utilizó una herramienta DDoS como servicio llamada Beamed para lanzar el ataque.

Beamed es un iniciador (o estresante), una herramienta que permite a los usuarios realizar “pruebas de estrés” en sus sitios web pagando por ataques DDoS. El servicio afirma ser capaz de lanzar un ataque de 3,5 Tbps, lo que requiere la mitad de energía para realizar un ataque récord.

Un DDoS ocurre cuando cientos de miles de dispositivos conectados a Internet intentan comunicarse con un solo servidor, sobrecargándolo, obligándolo a fallar y, por lo tanto, negando cualquier acceso al tráfico legítimo. Para crear un servicio DDoS, los actores de amenazas deben obtener control sobre estos puntos finales, lo que generalmente se logra mediante malware. Al utilizar bots y scripts automatizados, los actores de amenazas pueden encontrar vulnerabilidades o credenciales de inicio de sesión débiles y utilizar el acceso para implementar diversas formas de malware.

Después de eso, pueden administrar instancias a través de un panel unificado. Este acceso luego se vende en el mercado negro por una tarifa mensual. Esa tarifa puede oscilar entre 10 dólares por servicios baratos y 500 dólares al mes por ataques sostenidos y de alta energía.

a través de TechCrunch

El mejor antivirus para todos los bolsillos

Siga TechRadar en Google News Y Agréganos como fuente preferida Recibe noticias, reseñas y opiniones de nuestros expertos en tu feed.