OpenClaw es uno de los proyectos de código abierto de más rápido crecimiento en la historia y es fácil ver por qué. Conéctelo a su aplicación de mensajería, déle acceso a su correo electrónico y calendario, y tendrá un agente de inteligencia artificial que trabaja las 24 horas del día en lugar de simplemente responder preguntas. Para los gerentes de TI, líderes de operaciones y desarrolladores que exploran la automatización, este es un argumento convincente.

Tenga en cuenta que el poder de OpenClaw proviene directamente de su permiso. Configúrelo sin cuidado y le otorgará a un agente de IA acceso raíz a su máquina, sus credenciales y, potencialmente, a los datos de su empresa. Sin embargo, con el enfoque correcto, puedes explorar lo que puede hacer sin correr riesgos innecesarios.

¿Cómo funciona OpenClaw?

OpenClaw es un tiempo de ejecución de agente autohospedado que actúa como un asistente personal de IA que se ejecuta en su propia máquina. Es un servicio Node.js de larga duración que conecta plataformas de chat como WhatsApp y Discord con un agente de inteligencia artificial capaz de realizar tareas del mundo real. Interactúa con él a través de las aplicaciones de mensajería que ya usa y él hace el trabajo por usted: navegar por la web, administrar archivos, ejecutar scripts y llamar a API externas.

El artículo continúa a continuación.

Los agentes son independientes del modelo. Puede conectarlo a un modelo alojado localmente mediante Claude, GPT, DeepSeek o su propia clave API. Sus capacidades provienen de “habilidades”, que son extensiones que permiten a los agentes interactuar con navegadores, sistemas de archivos, aplicaciones de mensajería y herramientas de productividad. Algunas instalaciones vienen con más de 100 habilidades prediseñadas y los desarrolladores pueden agregar las suyas propias.

La arquitectura es deliberadamente simple. La memoria persistente se guarda como archivos Markdown en el disco, para que pueda ver y editar las notas del agente directamente. También se ejecuta según un horario. Puede revisar tu bandeja de entrada todas las mañanas, marcar cualquier cosa urgente y seguir trabajando en tareas largas mientras estás fuera.

¿Es seguro utilizar OpenClaw?

En su estado predeterminado, no.

OpenClaw requiere acceso a cuentas de correo electrónico, calendarios, plataformas de mensajería y comandos a nivel de sistema, lo que crea una amplia superficie de ataque. Una auditoría de seguridad de Kaspersky realizada a principios de 2026 identificó 512 vulnerabilidades, ocho de las cuales eran críticas. Al mismo tiempo, los investigadores observaron alrededor de mil instalaciones de OpenClaw de acceso público que se ejecutaban sin ningún tipo de autenticación.

El riesgo más persistente es la inyección inmediata. Cada correo electrónico, mensaje y página web que lee su agente es un vector de ataque potencial. Un actor malintencionado puede incrustar instrucciones dentro del contenido de procesamiento del agente, provocando que este filtre credenciales o ejecute comandos que usted nunca autorizó. Esta no es una preocupación marginal; Está integrado arquitectónicamente y el propio constructor del proyecto admite que es un problema sin resolver.

El mercado de habilidades añade otra capa de riesgo. Bitdefender descubrió que alrededor del 20% de las capacidades de ClawHub eran maliciosas. Instalar una habilidad es esencialmente instalar un código privilegiado, y las habilidades no verificadas se han relacionado con el robo de credenciales y la exfiltración de datos. Una vulnerabilidad crítica de principios de 2026, CVE-2026-25253, permitió la ejecución remota de código con un solo clic mediante el robo de tokens WebSocket y se descubrió que había afectado a más de 17.500 instancias expuestas a Internet antes de que los investigadores la parchearan.

Incluso una vez abordadas las vulnerabilidades individuales, la arquitectura subyacente mantiene el riesgo real. Permisos más amplios, ingesta de contenido externo y un mercado de habilidades públicas son características, no errores, y requieren atención continua en lugar de correcciones únicas.

Sin embargo, nada de esto pone a OpenClaw fuera de su alcance. Hemos visto a los desarrolladores ir a lo seguro utilizando entornos aislados, credenciales específicas y monitoreo activo. La forma en que lo implemente determina si probar con OpenClaw es un riesgo manejable o una puerta abierta.

Cómo utilizar OpenClaw de forma segura

Ejecutar OpenClaw en su computadora portátil principal con acceso completo al sistema es una propuesta diferente a ejecutarlo en un contenedor aislado con credenciales de alcance limitado en una máquina dedicada. Las decisiones de implementación que usted toma anulan casi todos los demás factores de riesgo, por lo que vale la pena corregirlas antes de hacer cualquier otra cosa.

Seleccionar un entorno de implementación

Su primera decisión es dónde se ejecuta realmente OpenClaw. Cada opción ofrece un equilibrio diferente entre comodidad y aislamiento.

|

establecimiento |

separado |

mejor para |

El principal riesgo |

|

Mac Mini / Frambuesa Pi |

moderado |

Uso personal continuo |

Se ejecuta en una máquina real con credenciales reales |

|

Máquina virtual (VM) |

alto |

Piloto empresarial, evaluación del equipo. |

El escape de VM es raro pero no imposible |

|

contenedor acoplable |

alto |

Desarrollador, configuración reproducible |

Un montaje mal configurado puede exponer el host |

|

VPS (p. ej., Hostinger, DigitalOcean) |

muy alto |

Examinar el estilo de producción. |

Exposición pública a Internet si está mal configurado |

Hardware dedicado

Si desea experimentar con hardware físico, utilice una máquina de repuesto, no su computadora portátil o dispositivo de trabajo principal. Un agente dedicado para Mac Mini o Raspberry Pi mantiene apagadas las máquinas que contienen datos confidenciales y facilita su limpieza y reconstrucción si algo sale mal.

contenedor acoplable

Docker es una buena opción para los desarrolladores que desean una configuración aislada y reproducible. Configúrelo para ejecutar OpenClaw como usuario no root, use un sistema de archivos raíz de solo lectura, elimine todas las capacidades de Linux y vincule el puerto de puerta de enlace a 127.0.0.1 para que solo sea accesible desde el host o mediante un túnel SSH. Monte solo los directorios requeridos por el agente.

Alojamiento VPS

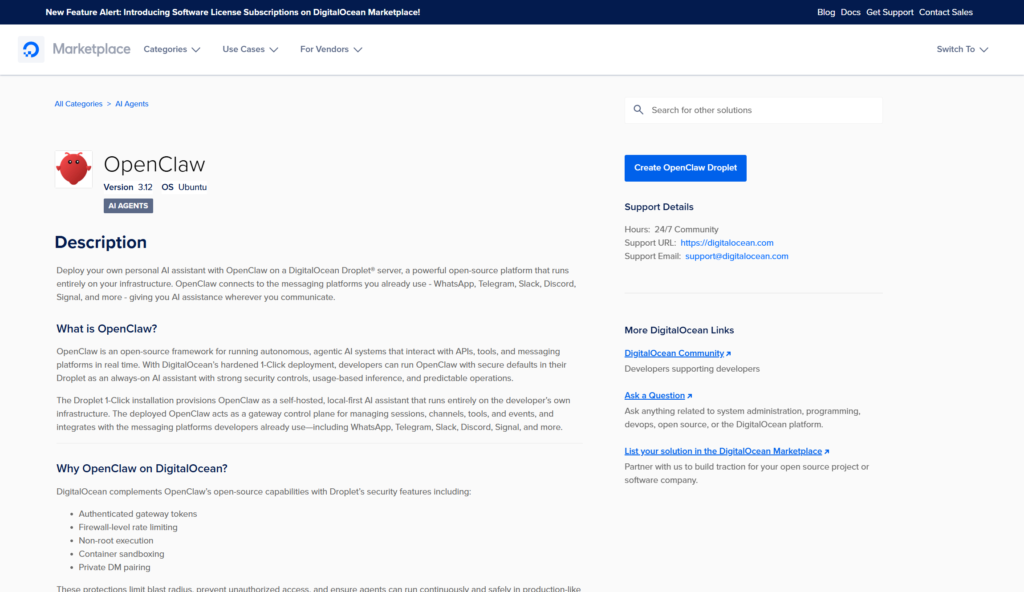

Los servidores VPS agregan un aislamiento de red que es difícil de replicar en máquinas locales. La implementación de OpenClaw basada en Docker de Hostinger asigna automáticamente un puerto aleatorio y permite la autenticación de puerta de enlace. DigitalOcean ofrece una imagen sólida similar que elimina dos errores de configuración comunes. Ambos son puntos de partida razonables, pero aún requieren los pasos de endurecimiento adicionales que se detallan a continuación.

El acceso a la red está bloqueado

Mantenga la puerta de enlace alejada de la Internet pública. Vincúlelo a localhost o a una red privada, use un firewall y acceda a él de forma remota a través de una VPN como Telscale. La puerta de enlace de OpenClaw se ejecuta en el puerto 18789 de forma predeterminada y no exponerla es una de las configuraciones erróneas más comunes que hemos visto documentadas.

Si está ejecutando OpenClaw en Docker, tenga en cuenta que Docker tiene su propia cadena de reenvío que elude las reglas estándar del firewall del host. Busque en la cadena DOCKER-USER para asegurarse de que se apliquen sus reglas. En redes compartidas, considere también desactivar la transmisión mDNS: la puerta de enlace anuncia su presencia con registros TXT que pueden revelar rutas del sistema de archivos y detalles del nombre de host a cualquier otra persona en la red.

Certificados y Permisos

Nunca conecte OpenClaw a su cuenta principal. Cree cuentas dedicadas para cualquier aplicación o servicio de mensajería al que se vincule, use claves API separadas por servicio y establezca límites de gasto donde su proveedor lo permita. Almacene las credenciales en variables de entorno en lugar de archivos de configuración de texto sin formato y restrinja los permisos de los archivos para que solo el propietario del proceso OpenClaw pueda leer los archivos confidenciales.

Aplique la misma restricción a las habilidades. Habilite solo lo que OpenClaw realmente necesita para la tarea en cuestión y revise el código fuente de cualquier habilidad de ClawHub antes de instalarla. Dado que aproximadamente una de cada cinco habilidades en el mercado ha demostrado ser maliciosa, tratarla como no confiable por defecto es una posición de partida segura.

Modo Sandbox y política de herramientas.

Habilite el modo sandbox.

Sin él, los comandos se ejecutan con menos restricciones, lo que amplía significativamente lo que puede hacer una inyección rápida exitosa. Si usa Docker, deshabilite el acceso a la red externa para trabajos en espacio aislado a menos que tenga un motivo específico para permitirlo.

Además del sandboxing, configure una política de herramientas restringidas. Bloquee comandos peligrosos de forma predeterminada, utilice listas de permitidos en lugar de denegadores cuando sea posible y, para cualquier cosa que afecte a sistemas de producción o datos confidenciales, requiera aprobación humana explícita antes de que el agente pueda actuar.

Supervisión continua

La implementación segura no es una configuración única. Habilite el registro de sesiones y acciones desde el principio, para tener un registro de lo que realiza el agente, cuándo y por qué. Revise los registros con regularidad, especialmente en las primeras etapas, cuando todavía tiene una idea de cómo es el comportamiento normal.

Mantenga OpenClaw actualizado, vea los avisos de seguridad del proyecto y ejecute una auditoría de seguridad de OpenClaw después de cualquier cambio en la configuración o en la configuración de su red. Si los registros muestran algo inesperado, tómelo en serio. Los agentes tienen acceso a sus credenciales y archivos, y es mucho más fácil detectar discrepancias temprano que investigarlas después.